فیشینگ (Phishing) نوعی از حملات مبتنی بر مهندسی اجتماعی است که در آن شخصی با فریب دادن یک یا چند نفر، اطلاعات حساسی مثل گذرواژهها، مشخصات کارت اعتباری و غیره را از آنها میگیرد. برخلاف سایر روشهای هک و ورود به سیستم، در روش فیشینگ معمولا هیچ نفوذی انجام نشده و از رخنهها و آسیبپذیریهای سیستم استفاده نمیشود. بلکه خود کاربر توسط تکنیکهای گوناگون فریب خورده و اطلاعات را در اختیار حمله کننده که به اصطلاح فیشر (Phisher) نامیده میشود، قرار میدهد.

در این نوع سرقت اطلاعات که از بسیاری روشهای هک کامپیوتری قدیمیتر است، بدون نیاز به استفاده از ابزارهای آزمون و خطا در کشف گذرواژه، اطلاعات محرمانه فرد با یک سناریوی به ظاهر موجه مستقیما از خودش دریافت میگردد.

چند مثال از حمله های فیشینگ

-

-

- فرض کنید ایمیلی از مدیر امنیتی سازمان خود دریافت کردهاید که برای تکمیل برخی از اطلاعات شخصی لازم است فرمی را تکمیل و ارسال نمائید. در این درخواست آدرس جایی که فرم قرار دارد هم برای شما ارسال شده است. وقتی وارد لینک فرم مذکور میشوید، همه چیز در صفحه کاملا مشابه ساختار و فضای صفحات داخلی سازمان شماست. شما فرم را پر کرده و ارسال میکنید. به همین سادگی تمام اطلاعات خود را به هکر تقدیم کردهاید.

-

- فرض کنید برای شما ایمیلی آمده است که شخصی در حال سواستفاده از حساب کاربری شما است و در صورتی که بلافاصله گذرواژه خود را تغییر ندهید، ممکن است عواقب قضایی و پیگرد قانونی برای شما به همراه داشته باشد. همین ایمیل کافی است که شما دستپاچه شده و به سرعت روی لینک تغییر گذرواژه که در ایمیل ارسال شده کلیک کنید و تمام! هکر به راحتی شما را به صفحهای جعلی هدایت کرده و در نتیجه هم به گذرواژه قدیمی شما دست یافته است و هم گذرواژه جدید شما را بدست آورده است.

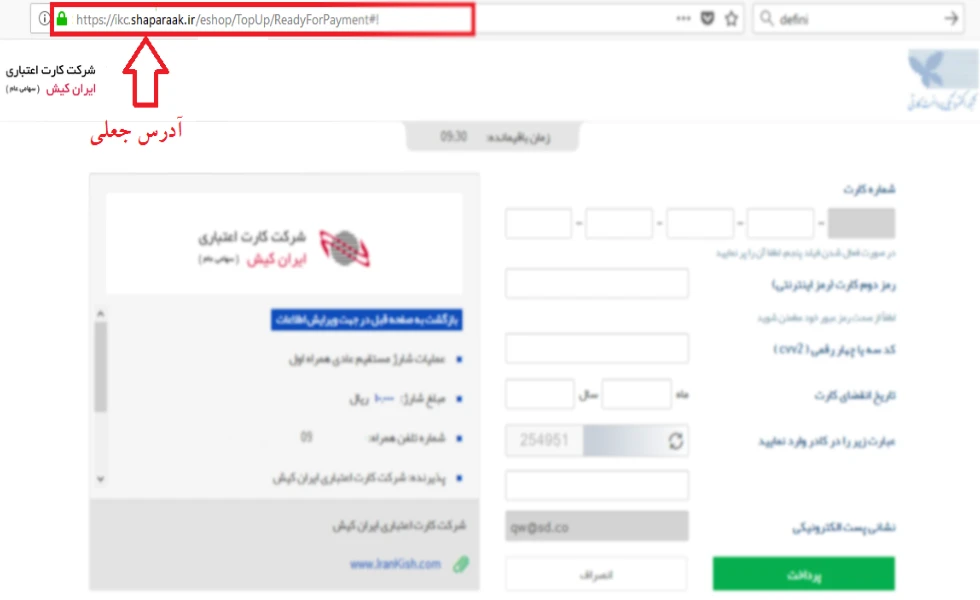

- یکی دیگر از این نوع حملهها، زمانی اتفاق میافتد که شما یک خرید اینترنتی انجام میدهید. فرض کنید شما با یک سناریوی کاملا وسوسه کننده توسط هکرها ترقیب شدهاید که یک خرید اینترنتی از یک آدرس ناشناس انجام دهید. پس از انتخاب خرید، جهت فرایند پرداخت به سایتی که کاملا شبیه درگاه پرداخت یکی از بانکهای معروف است وارد میشوید. با وارد کردن اطلاعات کارت بانکی و رمز عبور دوم، ظاهرا خرید شما تکمیل میشود. ولی آنچه شما از آن بیاطلاع هستید، این است که هکرها اکنون تمام اطلاعات کارت شما را در اختیار دارند.

-

همانطور که در تصویر میبینید، در قسمت آدرس، بجای آدرس صحیح shaparak.ir کلمه شاپرک با دو a و بصورت shaparaak.ir نوشته شده است که آدرسی جعلی است.

هکرها حتی میتوانند آدرسهایی کاملا جعلی ایجاد کنند که در ظاهر اصلا قابل تشخیص نباشد. این کار به کمک ثبت دامنههایی با حروف یونیکد امکان پذیر است. این مسئله در مقاله آدرسهای جعلی و حملات فیشینگ با استفاده از یونیکد شرح داده شده است.

نحوه اجرای حمله فیشینگ

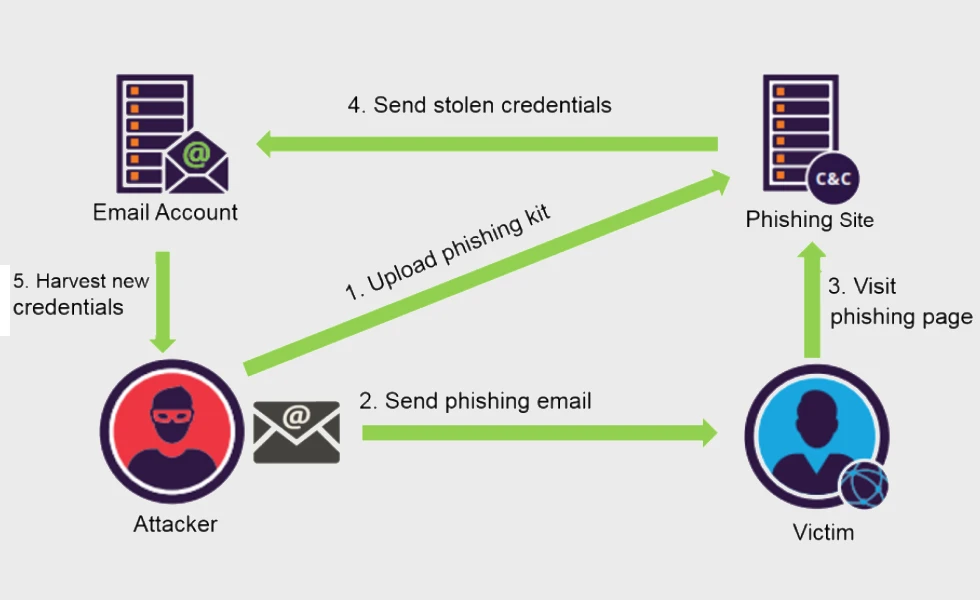

در تمام حملههای فیشینگ، هکر بسیار زیرکانه قربانی خود را به سایت جعلی هدایت میکند و اطلاعات را مستقیما از خود قربانی میگیرد. در ادامه این بخش مراحل حمله فیشینگ ارائه شده است.

مراحل اجرای حمله فیشینگ

-

- در گام نخست، یک سایت جعلی برای فریب قربانی آماده میکند.

- پس از آماده شدن سایت، یک سناریو برای قربانی در نظر میگیرد و ایمیل جعلی با موضوعی مانند تغییر گذرواژه برای قربانی ارسال میکند. در این ایمیل لینک سایت جعلی را برای قربانی میفرستد.

- قربانی وارد سایت جعلی شده و اطلاعات درخواستی را وارد میکند.

- سپس، هکر با ابزاری که در سایت جعلی دارد، اطلاعات را وارد سایت اصلی کرده و یک کپی از آن را برای خود نگه میدارد.

انواع فیشینگ

فیشینگ هموگرافیک

این نوع حمله فیشینگ به قدری غیر قابل تشخیص است که احتمال فری دادن قربانی در این حملات بسیار بالاست. برای آشنایی با این روش به مقاله خطرناکترین نوع فیشینگ؛ حقهای غیرقابل تشخیص مراجعه کنید.

فیشینگ هدفدار

فیشینگ هدفدار یا Spear Phishing یک تلاش هدفمند برای سرقت اطلاعات حساس مانند فایلهای محرمانه یا اطلاعات مالی است که از طریق حمله به یک شخص خاص بدست میآید. اجرای این سرقت، نیاز به شناسایی دقیق قربانی و بدست آوردن اطلاعات کاملا شخصی از وی دارد. این اطلاعات را میتوان از طریق دوستان وی، محلتولد، کارفرمای وی و حتی از طریق خریدهای آنلاینی که انجام داده است بدست آورد. برای اطلاعات بیشتر مقاله فیشینگ هدفدار و روشهای مقابله با آن را مطالعه کنید.

ایمیلهای سازمانی جعلی یا حملات BEC

این نوع حملات که نوعی فیشینگ هدفدار است، با ارسال ایمیلهای جعلی کاربران را وادار به پرداخت هزینه یا انتقال وجه یا مستندات محرمانه میکند. اطلاعات بیشتر در مورد این حملات را میتوانید در مقاله ایمیلهای سازمانی جعلی یا حملات BEC مطالعه کنید.