زمانی که کاربر وارد یک سامانه شده و در آن به فعالیت میپردازد، لازم است که تمام فعالیتها و عملکرد او در سیستم ثبت شده و قابل دسترسی و مراجعه باشد. به همین دلیل، برای تمامی سیستمها و سامانهها حضور تمهیداتی جهت بررسی و بازبینی رفتار و فعالیتهای کاربران امری ضروری و اجتناب ناپذیر است.

بطور معمول هر اتفاقی که در سیستمها رخ میدهد (از جمله ورود کاربر و تمامی رویدادهایی که تا زمان خارج شدنش از سیستم رخ میدهد) در فایلهایی تحت عنوان لاگ (log) ثبت و نگهداری میگردد. این لاگها اهمیت فراوانی در بررسی و ردیابی اشکالات یا خطاهای کاربری، جلوگیری از تکرار مسائل و گاها کشف فعالیتهای بدون مجوز کاربران دارد. مدیر سیستم از این تمهیدات برای نظارت بر عملکرد کاربر و بررسی و بازبینی فرایندها استفاده خواهد کرد.

فرایندهای مربوط به هویت کاربران تحت عنوان “مدیریت هویت” تعریف میگردد.

مدیریت هویت را میتوان شامل چهار A اصلی دانست

از دید کلان؛ مسئله مدیریت هویت شامل چهار مفهوم اصلی است که در زیر تعریف شدهاند:

احراز هویت: Authentication

سازمانها و شرکتها باید اطمینان حاصل کنند که کاربرانشان به درستی شناسایی شده و احراز هویت شوند. این هویتها در منابع و سامانههای IT دارای اعتبار هستند.

مجوز: Authorization

سازمانها باید بدانند که هر کاربر تنها در حیطه کاری خود قادر خواهد بود به منابع داخلی دسترسی داشته باشد.

مدیریت: Administration

سازمانها باید یک خط مشی و دیدگاه یکپارچه و معین برای مدیریت کاربران داشته باشند.

نظارت: Audit

شرکتها و سازمانها باید اطمینان حاصل کنند که تمامی فرایندهای مربوط به دسترسی کاربران (با امکان مدیریت و بررسی در لحظه) در حال نظارت و بررسی هستند و به ازای هر فعالیتی که کاربر داشته باشد، این فعالیت در یک لاگ (LOG) ثبت خواهد شد. این لاگها شامل اطلاعات ارزشمندی هستند که رد پای هر تغییر یا تعاملی را بین کاربر و سامانه حفظ کرده و کاربرد فراوانی در اهداف نظارتی و یا تحقیقاتی دارند.

فرایندهای نظارتی

اگر بخواهیم تعریف دقیق و کاملی از مفهوم نظارت داشته باشیم، نظارت یا Audit در برگیرنده تمامی فرایندهایی است که مربوط به مدیریت هویت یک کاربر در زمان حضور وی در سازمان است. این فرایندها شامل:

- کاربر: ایجاد، به روز رسانی، حذف یا غیر فعالسازی حساب

- ورود به سیستم؛ خروج از سیستم

- نقش: ایجاد، به روز رسانی، حذف یا غیر فعالسازی حساب

- منابع: ایجاد، به روز رسانی، حذف یا غیر فعالسازی منبع

- تغییر گذرواژه، تنظیم مجدد، تغییر در پاسخهای سوال امنیتی

- تطبیق رویدادها

مدیر سیستم باید به ازای هر سامانه و منبع اطلاعاتی عملکرد کاربران را بررسی و نظارت کند. در نتیجه زمانی که کاربران به تعداد زیادی سیستم و سامانه دسترسی دارند، مدیر سیستم به منظور برسی و نظارت بر عملکرد یک کاربر، باید تمامی سامانهها و سیستمهای مورد دسترسی آن کاربر را بطور مجزا نظارت کند.

نظارت در سیستمهای مدیریت هویت و دسترسی

زمانی که یک سازمان با چندین سامانه و تعداد زیادی کاربر روبروست، بحث نظارت بر عملکرد کاربران بیش از اندازه پیچیده و وقتگیر خواهد بود. تصور کنید در یک چنین سازمانی یک سواستفاده یا خطای کاربری رخ دهد. مدیر سیستم باید عملکرد تک تک کاربران را به ازای هر سامانه بررسی نماید و قطعا زمان زیادی صرف این کار خواهد شد. زمانبر بودن این مسئله میتواند منجر به سواستفاده بیشتر از سازمان شده و کاربر غیر مجاز زمان بیشتری برای حضور در سیستم و بهره بردن از منابع سازمان داشته باشد.

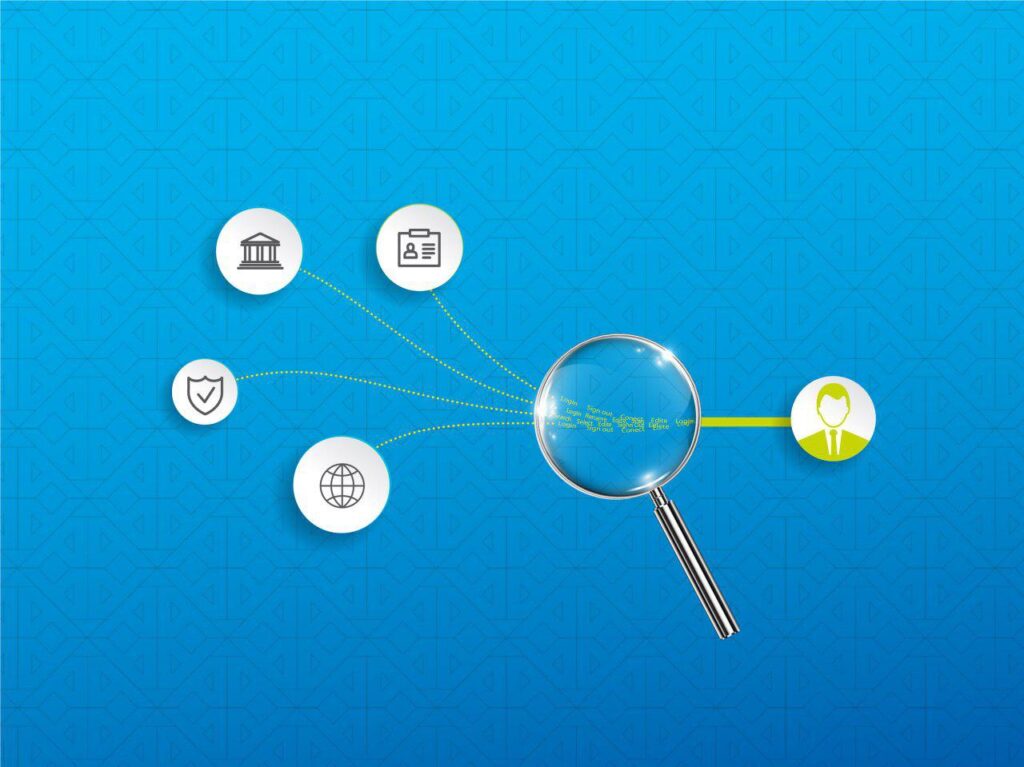

با توسعه راهکارهای جدید، سازمانهای پیشرو به سمت استفاده از سیستمهای مدیریت هویت و دسترسی رو آوردند که به صورت متمرکز و یکپارچه بتوانند تمامی کاربران و سامانهها را مدیریت کنند.

زمانی که سازمان به راهکار IAM مجهز شده و تمامی سیستمها و سامانههای آن به درگاه IAM متصل باشند، ورود و خروج و مدیریت کاربران همگی بصورت یکپارچه و از یک درگاه انجام خواهد شد. صرف نظر از این که کاربر به کدام سامانه دسترسی دارد و چه عملیاتی را اجرا میکند، عملکرد او از طریق سیستم IAM قابل نظارت و بررسی است. مدیر سیستم قادر است هر زمان که اراده کند بصورت لحظهای کاربران را نظارت کند. در اینجا به مهمترین قابلیتهای امنیتی و مدیریتی سیستمهای IAM اشاره شده است.

کاربرد لاگهای نظارتی در راهاندازی سیستمهای IAM

چالش استخراج معماری دادهها و جریان کاری از لاگهای نظارتی

یکی از مشکلات رایج در پیادهسازی و راهاندازی سیستمهای مدیریت هویت و دسترسی، عدم وجود اطلاعات کافی و متمرکز در خصوص دادههای سازمان و سیاستهای مربوط به دسترسی به آنهاست. بنابراین ابتدا باید خط مشی مشخصی برای دسترسی به دادهها ایجاد شده و جریان کاری و معماری دادهها کاملا شناسایی شود:

- چه کسی باید به چه دادهای دسترسی داشته باشد؟

- چه کسی واقعا دادهها را لمس میکند؟

- از کجا، در چه زمانی و چگونه به دادهها دسترسی پیدا میکند؟

برای بدست آوردن این اطلاعات لازم است تمامی کاربران و منابع و سیستمهای IT سازمان شناسایی شده و با بکارگیری تکنولوژیهای لازم، یک خط مشی معین برای دسترسی کاربران به منابع سازمان ایجاد گردد.

ایجاد این خط مشی، گامی نخست در شناسایی نقشها، گروهها و پروفایلها در حیطه منابع سازمان است که اطلاعات مورد نیاز برای ایجاد سیاستهای دسترسی بنیادی را برای نقشها، گروهها و پروفایلها فراهم خواهد کرد.

البته بسیاری از این دست اطلاعات به صورت مجزا در لاگهای نظارت مربط به هر سامانه وجود دارند. چالش اصلی، جمعآوری و ذخیره این اطلاعات، مفهوم دادن به آن و سپس اخذ تصمیمات هوشمندانه بر اساس آنهاست.

بنابراین خط مشی نظارت یکپارچه، طی چهار مرحله زیر اجرایی میشود:

جمع آوری دادهها

برای گردآوری اطلاعات، لازم است سازمانها و شرکتها یک مجموعه کامل، امن و قابل توسعه از لاگها داشته باشند تا بتوانند اطلاعات لازم برای نظارت را ثبت و بایگانی کنند. این اطلاعات ثبت شده در طیف گستردهای از پلتفرمها و برنامهها، انواع مختلفی از سیستم عامل، ابزارهای امنیتی، برنامههای کاربردی، سامانهها و پایگاههای داده بکار گرفته میشوند.

ترجمه اطلاعات

در این گام نیاز به یک روش نرمالسازی سازگار با کسب و کار است که مستقل از تکنولوژی، بتواند لاگهای رمزنگاری شده را به همان زبانی ترجمه کند که در راهکار IAM در مورد نقشها، گروهها و پروفایلها مورد استفاده میگردند.

یعنی: چه کسی با چه دلیلی، در چه زمانی، از کجا و به کجا به چه چیزی دسترسی داشته باشد.

تحلیل

در این گام باید فایلهای لاگ جمعآوری شده را به منظور تشخیص گروهها، نقشها، و پروفایلهای منطقی تجزیه و تحلیل شوند. ایجاد قالبهای گروهی کمک میکند که بصورت ساده و موثرتر بتوان افراد و داراییها و دادههای سازمان را داخل یک گروه عمومی سازماندهی کرد.

ایجاد خط مشی

در انتها لازم است خط مشی ایجاد شود. این کار به معنی تعریف قوانین سیاست دسترسی بر اساس اطلاعات امنیتی و گروهبندیهای موجود است.

در سازمانهایی که مجهز به سامانههای مدیریت هویت و دسترسی(IAM) یا سامانههای ورود یکپارچه (SSO) هستند، مسئله نظارت یکپارچه روی فرایندهای مربوط به کاربران یکی از قابلیتهای کلیدی و ضروری بشمار میآید.